¿Qué tecnologías dominan la seguridad física actual?

Hoy, la evolución del control de acceso transforma tu smartphone en una herramienta de entrada principal. En lugar de depender de cerraduras tradicionales, los sistemas modernos utilizan tu identidad digital para reconocerte de forma única. Para protegerte, estos dispositivos emplean la encriptación de acceso, un protocolo dinámico entre el teléfono y la puerta que impide cualquier intento de clonación.

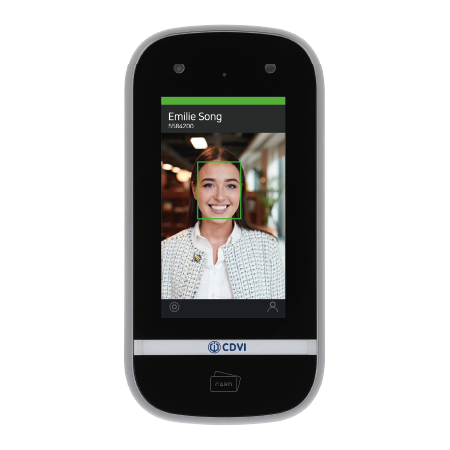

Control Biométrico y Reconocimiento Facial (Contactless)

El contacto físico constante con los accesos tradicionales en los espacios de trabajo modernos presenta riesgos de higiene y cuellos de botella operativos. La biometría sin contacto para oficinas transforma la rutina diaria utilizando sistemas que identifican a las personas al instante mientras caminan hacia la puerta. Esto garantiza condiciones sanitarias óptimas y elimina las aglomeraciones en las entradas principales durante las horas pico.

Para lograr esta comodidad sin comprometer la privacidad, el sistema no almacena fotografías, sino una “plantilla biométrica”: un mapa matemático seguro y encriptado de los rasgos que resulta imposible de leer o robar. Existe un salto tecnológico evidente al comparar los métodos de validación actuales:

- Huella dactilar: Exige contacto físico continuo, y el desgaste natural de la piel o la suciedad pueden causar fallos de lectura.

- Escaneo de iris: Opera a distancia leyendo patrones oculares únicos que son prácticamente imposibles de falsificar, elevando drásticamente la seguridad.

La implementación del reconocimiento facial en empresas modernas exige tecnologías infalibles. En este ámbito destaca el reconocimiento facial 3D, que proyecta puntos de luz invisibles sobre el rostro para medir su profundidad real, impidiendo que el sistema sea vulnerado mediante fotografías en un celular. Una vez confirmada la identidad, la orden de acceso viaja hacia la nube para la gestión remota de permisos en tiempo real.

|

|

Soluciones RFID y Tarjetas Inteligentes

La administración de accesos para visitantes temporales o contratistas solía depender de la entrega de llaves físicas o de la configuración de complejos servidores locales. Hoy, los sistemas de control de acceso basados en la nube actúan como un centro operativo remoto para las instalaciones. Esta tecnología hace posible la gestión de permisos de entrada en tiempo real, permitiendo otorgar o revocar el paso con un solo toque desde cualquier dispositivo conectado a internet.

Al habilitar el acceso móvil mediante NFC y Bluetooth —señales encriptadas idénticas a las utilizadas para pagos digitales—, se superan rápidamente las limitaciones de las credenciales tradicionales. Los beneficios de utilizar credenciales digitales en smartphones frente a las tarjetas inteligentes incluyen:

- Conveniencia extrema: El celular es un dispositivo de uso continuo, lo que reduce casi a cero los incidentes por olvido o pérdida de accesos.

- Ahorro continuo: Desaparece definitivamente el gasto recurrente de imprimir y reemplazar plásticos de acceso.

- Eficiencia técnica: Las cerraduras electrónicas inteligentes reducen los costos operativos al no requerir mantenimiento de servidores físicos locales.

IA y Ciberseguridad: Protegiendo los Datos Detrás de la Puerta

Una de las vulnerabilidades más comunes en la seguridad física es el tailgating, la táctica donde un individuo no autorizado ingresa inmediatamente detrás de un usuario legítimo. Las llaves tradicionales son ciegas ante esta brecha, pero la integración de inteligencia artificial en cámaras de vigilancia transforma estos equipos en guardias analíticos. El sistema detecta visualmente si cruzaron dos personas usando un solo permiso digital, emitiendo alertas instantáneas para neutralizar la intrusión física.

En el entorno del Internet de las Cosas (IoT), la seguridad de datos en dispositivos IoT de control de acceso resulta innegociable. Para proteger las credenciales se utiliza la encriptación de extremo a extremo, creando un canal blindado donde la señal del celular viaja hacia la cerradura como un código indescifrable que cambia cada segundo.

Mantener a salvo la privacidad exige normas sumamente rigurosas. Los desarrolladores integran avanzados protocolos de ciberseguridad para sistemas de acceso automatizados, garantizando que el historial de movimientos jamás quede expuesto a vulnerabilidades informáticas. Esta infraestructura digital protege de manera simultánea los espacios físicos y los datos personales.

Control de Accesos IP y Gestión Centralizada

Dar el salto de un simple portero eléctrico a una red de seguridad moderna requiere una transición estructurada. El primer paso para actualizar sistemas de acceso obsoletos a tecnología IP es realizar una auditoría de la infraestructura actual del edificio. Al implementar tecnología IP, las puertas se convierten en dispositivos interconectados, facilitando la administración desde una plataforma centralizada.

Posteriormente, es necesario definir la experiencia de usuario, evaluando tarjetas inteligentes vs credenciales digitales en smartphones. Mientras que tecnologías como el NFC exigen acercar el dispositivo al lector, el Bluetooth permite que el celular abra la puerta sin salir del bolsillo. Los dispositivos móviles también habilitan la autenticación multifactor para puertas de alta seguridad, combinando la señal digital con biometría local, como el reconocimiento dactilar o facial en la pantalla del teléfono.

Para evitar interrupciones en el flujo diario operativo, una transición gradual es indispensable. Los pasos críticos para una actualización exitosa de tecnología de acceso incluyen:

- Identificar los puntos de acceso que requieren modernización prioritaria.

- Seleccionar el método de lectura más alineado con las necesidades de los usuarios.

- Mantener el sistema antiguo operando en paralelo durante una fase de pruebas controlada.

Criterios para elegir la tecnología adecuada para tu empresa

Proteger un espacio residencial o corporativo moderno requiere soluciones que brinden visibilidad, control y escalabilidad. La integración de cerraduras biométricas y accesos móviles aporta ahorros operativos, refuerza la infraestructura física y optimiza la experiencia diaria de los usuarios.

El sistema de seguridad ideal es aquel que eleva los estándares de protección integrándose de forma fluida a la rutina. Comenzar la modernización en los accesos principales permite evaluar el impacto operativo de esta tecnología, sentando las bases sólidas para crear un entorno más seguro, eficiente y libre de la dependencia de llaves físicas.

Normativa de seguridad y cumplimiento en protección de datos

En la era de la digitalización y la biometría, la seguridad física ya no puede entenderse sin la seguridad jurídica. Instalar un sistema de control de accesos no solo implica proteger perímetros, sino gestionar datos de carácter personal de empleados, visitantes y proveedores.

A continuación, desglosamos los puntos críticos para garantizar que tu infraestructura cumpla con el marco legal vigente (RGPD y LOPDGDD).

El Marco Legal: RGPD y LOPDGDD

Cualquier sistema que identifique a una persona física (mediante tarjeta, huella dactilar o reconocimiento facial) está sujeto al Reglamento General de Protección de Datos (RGPD) y a la Ley Orgánica de Protección de Datos y Garantía de Derechos Digitales (LOPDGDD).

Para que el tratamiento de estos datos sea lícito, debe cumplir con tres principios fundamentales:

-

Principio de Proporcionalidad: ¿Es realmente necesario este sistema para la finalidad de seguridad?

-

Principio de Información: Los usuarios deben ser informados claramente sobre quién gestiona sus datos y para qué.

-

Principio de Limitación de la Finalidad: Los datos recogidos para el control de accesos no pueden usarse para fines distintos sin un consentimiento explícito.

El Reto de la Biometría y los Datos de Categoría Especial

Desde las últimas directrices de la AEPD (Agencia Española de Protección de Datos), el uso de biometría (huella, rostro) para el control de jornada o accesos se considera, por defecto, un tratamiento de datos de alto riesgo.

Para implementar soluciones biométricas con éxito y legalidad, es imprescindible:

-

Realizar una Evaluación de Impacto relativa a la Protección de Datos (EIPD) previa a la instalación.

-

Priorizar sistemas donde el patrón biométrico se almacene en el propio dispositivo del usuario (como una tarjeta inteligente) y no en una base de datos centralizada, aplicando el concepto de Privacidad desde el Diseño.

Medidas de Seguridad Técnicas y Organizativas

Un sistema de control de accesos robusto debe garantizar la integridad de la información. Esto incluye:

-

Cifrado de comunicaciones: Utilizar protocolos como OSDP (Open Supervised Device Protocol) en lugar de Wiegand estándar para evitar el “sniffing” de datos.

-

Gestión de Logs: Mantener un registro de quién accede a la plataforma de gestión, cumpliendo con la trazabilidad exigida por la normativa.

-

Plazos de Conservación: Los datos de acceso no deben guardarse indefinidamente. Por norma general, se recomienda un plazo máximo de un mes, a menos que existan requerimientos legales o de seguridad superiores.