Desplácese para obtener más información

Entendemos por sistema de control de acceso el conjunto de tecnologías (lectores, controladores y software) destinadas a permitir o restringir la entrada de usuarios a áreas específicas mediante una identificación previa. Implementar un sistema de control de acceso físico eficiente es vital para la seguridad de cualquier infraestructura moderna. A diferencia de los métodos tradicionales, nuestras arquitecturas online, como el ecosistema ATRIUM KRYPTO, implementan cifrado AES de extremo a extremo, asegurando que la comunicación entre la credencial y el panel de control sea invulnerable a intentos de clonación o sabotaje.

Para cubrir cada nivel de riesgo, dividimos cada sistema de control de acceso en tres grandes pilares tecnológicos:

Control de Acceso Online: Gestión en tiempo real mediante servidores web integrados (ATRIUM).

Sistemas Autónomos: Soluciones ágiles para oficinas y comercios que no requieren red.

Automatización de Puertas: Operadores DIGIWAY que combinan accesibilidad y seguridad certificada.

Para que el dispositivo permita el acceso, los usuarios deben presentar una credencial que el sistema verifica al instante. En el ámbito digital, el método más común es la contraseña privada.

En cambio, en la seguridad física, los métodos son más dinámicos. Las opciones incluyen tarjetas de proximidad, etiquetas de radiofrecuencia (RFID), códigos de teclado o señales vía smartphone. También destacan los factores biométricos, como la huella dactilar o el reconocimiento facial, que ofrecen el mayor grado de seguridad.

Dependiendo de la necesidad, podemos distinguir entre dos arquitecturas principales:

Control de accesos autónomo: Ideal para gestionar una sola puerta de forma independiente, sin necesidad de software complejo.

Sistema de control de acceso en red: Un sistema escalable donde múltiples lectores se conectan a un sistema central. Esto permite gestionar cientos de usuarios desde una única plataforma web para la gestión de visitantes.

Para garantizar la seguridad en zonas críticas, muchos sistemas de seguridad actuales ya no confían en un solo método de validación.

Este tipo de sistema de control de acceso es vital en infraestructuras críticas donde el riesgo es elevado. Por ejemplo, en edificios de oficinas modernos, un empleado podría necesitar su smartphone (vía Mobile-PASS) y un código PIN para entrar en el centro de datos.

En entornos de máxima seguridad, como la bóveda de un banco, es estándar combinar un código de teclado con la verificación de un lector de huellas dactilares para proteger los puntos de acceso más sensibles.

En el mercado ibérico, cualquier instalación de un sistema de control de acceso en red debe ser eficiente y legalmente impecable bajo la normativa vigente. En CDVI Ibérica, entendemos que la protección de datos y la seguridad física son inseparables.

Nuestros dispositivos y softwares de gestión están desarrollados bajo el principio de “privacidad desde el diseño”. Cumplir con el Reglamento General de Protección de Datos es fundamental, especialmente cuando los sistemas guardan registro de los movimientos de personas. El tratamiento de esta información se rige por la proporcionalidad, asegurando que la vigilancia sea justa y segura.

Para limitar el acceso de forma efectiva y legal, seguimos estrictamente las directrices de la AEPD. Nuestras soluciones biométricas no almacenan imágenes reales de rostros o huellas. En su lugar, generan “templates” o plantillas matemáticas encriptadas. Este método asegura que, incluso si un intruso lograra acceder al sistema central, nunca podría reconstruir la identidad física del usuario.

Para evitar vulnerabilidades en la comunicación entre el lector y la controladora, fomentamos el uso de protocolos avanzados como OSDP v2. Este estándar es nativo en nuestros paneles de la gama ATRIUM. A diferencia del protocolo Wiegand tradicional, OSDP v2 asegura que la información viaje de forma cifrada en todo momento. Esto elimina el riesgo de interceptación de datos (sniffing), una protección que un control de accesos autónomo básico no siempre puede ofrecer.

El sistema de control de acceso físico es un elemento esencial dentro de los sistemas de seguridad modernos. Esta tecnología se utiliza en una amplia gama de instalaciones en todos los sectores profesionales y residenciales.

Seguramente ya interactúas con este tipo de sistema a diario en estas situaciones comunes:

Entornos laborales: Al pasar una tarjeta por un lector en edificios de oficinas para garantizar la seguridad del personal.

Zonas residenciales: Al teclear un código en la puerta principal de un bloque de viviendas para limitar el acceso a personas ajenas.

Centros deportivos: Al escanear tu huella dactilar en un torniquete para que el dispositivo permita el acceso a los abonados y guardan registro de la asistencia.

Aunque existe una gran variedad de soluciones, todos los tipos de control de acceso se componen de los mismos pilares fundamentales:

Base de datos de usuarios: Es el cerebro donde se almacenan los permisos. En instalaciones profesionales, este directorio se gestiona desde un sistema central.

ºBarrera física: Es el elemento mecánico que bloquea el paso en los puntos de acceso. Puede ser un cierre eléctrico, una ventosa electromagnética, un torniquete o una barrera vehicular.

Dispositivo de verificación: El hardware encargado de leer la credencial, como un lector de proximidad, un teclado numérico o un sensor biométrico.

Dependiendo de la complejidad de la instalación, podemos elegir entre diferentes tipos de control:

Control de accesos autónomo: Es la solución más sencilla. Está diseñado para gestionar una sola puerta de forma independiente. No requiere software externo y es ideal para pequeños comercios o salas técnicas específicas.

Control de acceso en red: Se utiliza para crear ecosistemas de seguridad complejos. En este modelo, múltiples lectores en distintos puntos de acceso se conectan a una controladora centralizada. Esto permite gestionar miles de usuarios, establecer horarios restringidos y recibir alertas en tiempo real en caso de intentos de intrusión.

Para garantizar la seguridad en cualquier tipo de instalación, es vital entender cómo operan estos dispositivos de manera interna. Aunque existen diversos tipos de control de acceso, todos comparten una estructura de tres pilares esenciales:

Base de datos de usuarios: Es el núcleo donde se gestionan las identidades y los permisos. En instalaciones profesionales, esta base reside en un sistema central que permite la gestión remota de las credenciales.

Barrera física o lógica: Es el mecanismo que bloquea físicamente los puntos de acceso. Su función es limitar el acceso a zonas restringidas mediante herrajes electrónicos, torniquetes o barreras virtuales.

Proceso de verificación: Es el hardware encargado de leer la credencial (tarjeta, móvil o biometría). Estos equipos guardan registro de cada intento de entrada, lo que permite realizar auditorías constantes de sistemas de seguridad.

La escala del proyecto define qué tipo de sistema es el más adecuado para cada necesidad. Podemos implementar desde un control de accesos autónomo, ideal para gestionar una sola puerta sin cables adicionales, hasta un robusto control de acceso en red. Este último es capaz de manejar ecosistemas complejos con múltiples capas de permisos, adaptándose a las exigencias de grandes infraestructuras.

Existen dos arquitecturas principales para garantizar la seguridad de una instalación. Conocer los tipos de control de acceso es fundamental para elegir el tipo de sistema que mejor se adapte a su infraestructura.

El control de accesos autónomo (o sin conexión) se diseña para locales pequeños con pocos usuarios. En esta arquitectura, la base de datos se almacena en el propio lector o teclado instalado en la puerta. Es una solución ideal para puntos de acceso individuales donde no se requiere una gestión informática compleja.

Sin embargo, este modelo presenta retos operativos en instalaciones medianas. Si se instalan dispositivos en varias entradas de un mismo recinto, cualquier alta o baja de usuarios debe repetirse en cada equipo de forma manual. Por ello, se recomienda para zonas que no requieren una actualización constante de permisos.

Por el contrario, el control de acceso en red es la opción adecuada para edificios de oficinas y superficies con requisitos más complejos. Estos ecosistemas de sistemas de seguridad almacenan la información de forma centralizada. La base de datos reside en un sistema central, ya sea mediante un software local o en la nube.

Este tipo de sistema ofrece ventajas críticas para la gestión empresarial:

Control absoluto: Permite limitar el acceso a áreas sensibles por horarios o perfiles de usuario de forma instantánea.

Monitorización en tiempo real: Los dispositivos guardan registro de cada evento, permitiendo auditorías de seguridad inmediatas.

Validación inteligente: Antes de que el hardware permita el acceso, el servidor central valida los permisos, asegurando que la seguridad nunca se vea comprometida.

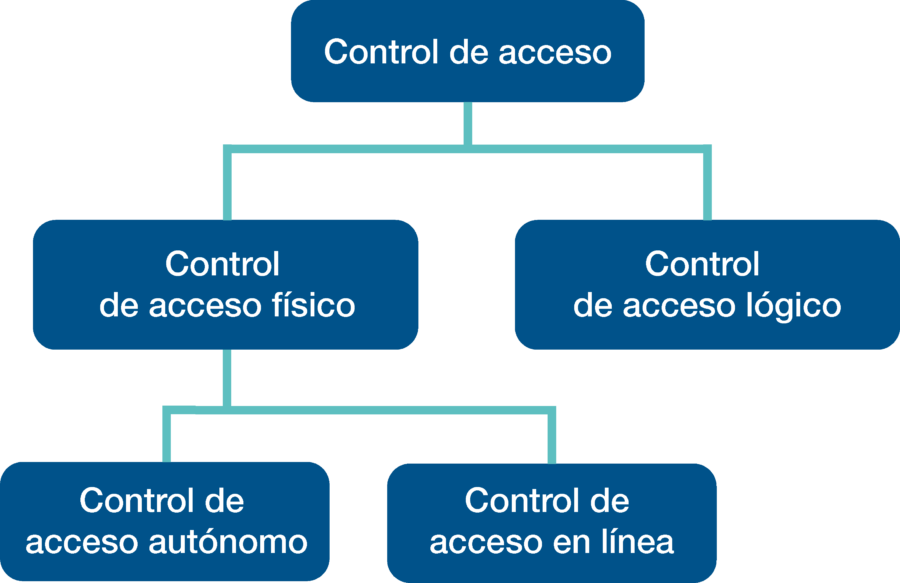

Entender los diferentes tipos de control de acceso es el primer paso para diseñar una estrategia de protección eficaz. Como muestra el gráfico superior, la seguridad se divide en dos grandes ramas según la naturaleza de lo que se desea proteger.

Esta es la distinción fundamental para cualquier tipo de sistema:

Control de acceso físico: Se encarga de limitar el acceso a espacios tangibles. Protege infraestructuras como edificios de oficinas, almacenes o salas técnicas gestionando los puntos de acceso mediante barreras mecánicas.

Control de acceso lógico: Su objetivo es proteger el entorno digital. Regula quién puede entrar en redes corporativas, bases de datos o archivos informáticos sensibles.

Dentro de la seguridad física, debemos elegir cómo se gestionan los dispositivos para garantizar la seguridad operativa:

Control de accesos autónomo: Es la opción ideal para instalaciones sencillas. El lector toma la decisión de apertura de forma independiente. No depende de una red externa, lo que simplifica la instalación en puertas aisladas.

Control de acceso en línea (o en red): Es el estándar para grandes empresas. Todos los dispositivos se conectan a un sistema central. Esta arquitectura permite que el software permita el acceso en tiempo real tras verificar los permisos. Además, estos sistemas guardan registro de cada evento.

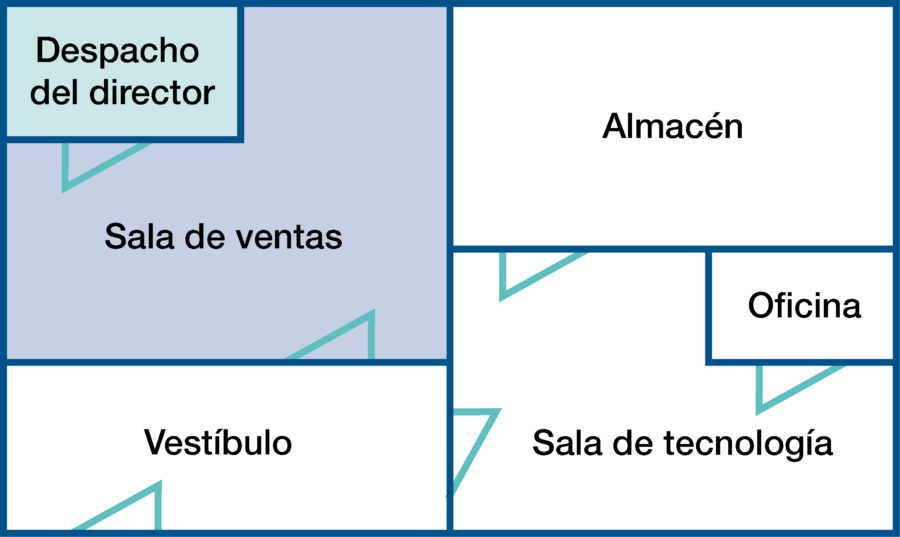

En los edificios de oficinas modernos, la seguridad no es uniforme. Cada área requiere un nivel de protección distinto según su función. Mediante un sistema central de gestión, es posible administrar cada puerta o área de forma individual y centralizada.

Un diseño de seguridad por capas permite limitar el acceso de forma inteligente. Como se observa en el plano superior, podemos establecer diferentes permisos para los puntos de acceso:

Zonas Comunes (Vestíbulo): Toda la plantilla y visitantes registrados pueden entrar. El sistema permita el acceso de forma fluida durante el horario laboral.

Zonas Departamentales (Sala de ventas): Solo el equipo asignado a esa función tiene permiso de entrada.

Zonas Críticas (Almacén, Sala de tecnología o Despacho): El acceso se restringe a personal técnico o directivo para garantizar la seguridad de activos sensibles.

Para gestionar esta complejidad, un control de acceso en red es la solución más eficaz. A diferencia de un control de accesos autónomo, donde tendrías que programar cada puerta por separado, la arquitectura en red permite:

Cambios Instantáneos: Si un empleado cambia de departamento, sus permisos se actualizan en todos los lectores desde la plataforma central.

Trazabilidad Total: Los sistemas guardan registro de quién ha intentado acceder a las zonas restringidas, como la ‘Sala de tecnología’, generando alertas en caso de intentos no autorizados.

Integración de Identidad: Es posible vincular el perfil del trabajador con bases de datos externas para invitados que necesiten entrar en la ‘Oficina’ o ‘Sala de ventas’.

Garantizar la seguridad es una prioridad en nuestra rutina diaria. Ya sea en edificios de oficinas, complejos industriales o bloques de apartamentos, los sistemas de seguridad son piezas clave para proteger a las personas. El objetivo principal de cualquier tipo de sistema de este estilo es limitar el acceso a zonas críticas de forma automática y fiable.

Un sistema eficaz genera confianza. Los residentes y empleados saben que nadie puede entrar en áreas restringidas sin la debida autorización. Para lograrlo, el software verifica la identidad del usuario antes de que el hardware permita el acceso a los diferentes puntos de acceso del recinto.

Además de la protección física, el control de acceso en red aporta beneficios estratégicos que optimizan la gestión de cualquier edificio:

Prevención de Riesgos Laborales (PRL): Estos sistemas guardan registro exacto de quién se encuentra en cada zona. En caso de accidente, es vital saber cuántas personas hay en un área de riesgo para coordinar el rescate.

Seguridad contra incendios: Un sistema central avanzado puede integrarse con la alarma de incendios. En caso de emergencia, las puertas se desbloquean automáticamente para facilitar una evacuación rápida y segura.

Gestión de tiempo y asistencia: Olvide los partes de firmas manuales. Los dispositivos de control de acceso permiten un seguimiento preciso de las jornadas laborales, exportando datos directos para el departamento de RRHH.

Accesibilidad universal: La integración con automatismos (como los operadores DIGIWAY) permite que el sistema abra la puerta de forma motorizada tras identificar al usuario. Esto elimina barreras arquitectónicas para personas con movilidad reducida.

Nota técnica: Implementar el tipo de control de acceso adecuado no es solo una cuestión de seguridad. Es una inversión en eficiencia operativa. Mientras que un control de accesos autónomo resuelve necesidades puntuales, un sistema en red permite escalar la seguridad a medida que la empresa crece.

El panorama de la seguridad física ha cambiado drásticamente en los últimos años. Históricamente, muchos edificios de oficinas gestionaban su seguridad con un control de accesos autónomo o sistemas muy básicos. Sin embargo, el escenario actual exige sistemas de seguridad mucho más robustos para garantizar la seguridad integral de las instalaciones.

La transición hacia un control de acceso en red permite que un sistema central gestione miles de identidades de forma simultánea. Estos equipos no solo abren puertas, sino que guardan registro constante de cada movimiento en los puntos de acceso.

Como bien señala el portal de referencia industrial IFSEC Global:

El acceso biométrico representa el nivel más alto de seguridad en la gestión de entradas. A diferencia de las tarjetas RFID o los códigos numéricos, que pueden ser prestados, robados o perdidos, la biometría utiliza rasgos físicos únicos e intransferibles del individuo. Esto elimina el riesgo de suplantación de identidad y garantiza que el acceso sea concedido exclusivamente a la persona autorizada.

En CDVI Ibérica, nuestras soluciones biométricas se centran en dos tecnologías principales de alta precisión:

Reconocimiento Facial (Contactless): Terminales como el iFace utilizan algoritmos de detección profunda y cámaras infrarrojas para identificar rostros en menos de un segundo. Es la solución ideal para entornos que exigen máxima higiene y rapidez, funcionando con total precisión incluso en condiciones de iluminación variable.

Biometría Dactilar: Sistemas como la gama ievo® ofrecen una fiabilidad extrema. Gracias a sus sensores multiespectrales, son capaces de leer huellas incluso a través de suciedad, humedad o el uso de guantes de látex, lo que los hace perfectos para entornos industriales o sanitarios.

La implementación de sistemas biométricos en 2026 exige un compromiso absoluto con la protección de datos. Nuestras soluciones no almacenan imágenes reales de las huellas o rostros, sino plantillas matemáticas encriptadas (templates). Este proceso garantiza la privacidad del usuario y el cumplimiento estricto del RGPD, ya que la información es irreversible y solo sirve para la validación dentro del sistema seguro de CDVI.

Seguridad Infranqueable: Imposibilidad de duplicar o transferir la credencial.

Comodidad Total: El usuario siempre lleva su “llave” consigo.

Ahorro Operativo: Eliminación de costes en emisión y reposición de tarjetas físicas.

Prevención de Fraude: Tecnología anti-spoofing que detecta el uso de fotos o vídeos para intentar engañar al sistema.

Para que el software permita el acceso de forma eficiente en entornos de alta concurrencia, es necesario integrar diferentes tipos de control en una sola plataforma. Este tipo de sistema avanzado no solo protege los activos, sino que optimiza la operativa diaria. Al centralizar los datos, los administradores pueden responder en tiempo real ante cualquier incidencia, asegurando que la tecnología sea un facilitador y no un obstáculo para el flujo de personas.