1. Nuevo Paradigma de la Seguridad Biométrica y la Gobernanza de Datos

La evolución de las tecnologías de identificación y verificación ha transformado radicalmente la arquitectura de la seguridad física a nivel global, desdibujando las fronteras entre la seguridad electrónica tradicional y la ciberseguridad avanzada. Durante la última década, la biometría, abarcando tecnologías de vanguardia como el reconocimiento dactilar multiespectral, la biometría facial en tres dimensiones y el escaneo de iris, experimentó una adopción masiva y acelerada en entornos corporativos, complejos industriales, instalaciones gubernamentales e incluso en el sector residencial. Esta proliferación estuvo impulsada principalmente por la atractiva premisa de la conveniencia operativa y la erradicación de las vulnerabilidades endémicas asociadas a las credenciales físicas tradicionales, tales como la pérdida accidental, el robo, la clonación o la cesión no autorizada de tarjetas de acceso entre empleados o usuarios.

Sin embargo, la maduración del marco regulatorio europeo, concebido para proteger los derechos fundamentales en la era digital, ha provocado un profundo y definitivo cambio de paradigma en la concepción de estos sistemas. La biometría ha dejado de concebirse como un mero facilitador logístico, una simple herramienta de “comodidad” orientada a agilizar el tránsito de personas, para ser catalogada jurídicamente de forma inequívoca como un tratamiento de datos personales de alto riesgo, sujeto a un escrutinio normativo sin precedentes por parte de las autoridades de control. Este cambio de concepción exige a los responsables de seguridad, integradores de sistemas, arquitectos de infraestructuras de red y directores de cumplimiento normativo (Compliance Officers) una reevaluación integral y sistémica de sus infraestructuras de control de accesos actuales y futuras.

La entrada en vigor de directrices interpretativas sumamente estrictas por parte de la Agencia Española de Protección de Datos (AEPD), combinada con el despliegue escalonado y vinculante del nuevo Reglamento Europeo de Inteligencia Artificial (conocido como AI Act), ha configurado un escenario jurídico donde la implementación de controles de acceso biométricos requiere una justificación técnica y legal exhaustiva. En este entorno normativo altamente punitivo, donde las infracciones pueden acarrear sanciones administrativas que alcanzan los veinte millones de euros o el cuatro por ciento del volumen de negocio total anual global del ejercicio financiero anterior, la ignorancia o la negligencia en la arquitectura del sistema no son opciones viables. La superación de rigurosos juicios de idoneidad, necesidad y proporcionalidad se ha convertido en el estándar ineludible previo a la instalación de cualquier terminal biométrico.

El presente documento constituye un análisis de profundidad orientado a desgranar el complejo entramado legal y técnico que rige el uso de la biometría en el control de accesos en España y en el conjunto de la Unión Europea. A través de la exégesis de las recientes resoluciones y guías de la AEPD, el marco inquebrantable del Reglamento General de Protección de Datos (RGPD), la disruptiva Ley de IA y los estándares técnicos de seguridad industrial europeos, como la normativa UNE-EN 60839-11-1 relativa a los sistemas electrónicos de control de acceso, este informe establece una hoja de ruta definitiva para la adecuación normativa. El objetivo central es dotar a los profesionales del sector de las herramientas conceptuales y tecnológicas necesarias para garantizar la protección absoluta de los derechos fundamentales de los usuarios, sin comprometer en ningún momento la integridad operativa de las infraestructuras críticas y los activos corporativos que deben salvaguardar.

2. Naturaleza Jurídica y Arquitectura Técnica del Dato Biométrico

La licitud del tratamiento de datos biométricos para el control de accesos no se rige por una única disposición aislada, sino por la intersección de múltiples capas regulatorias que actúan de forma concurrente sobre la misma tecnología. La comprensión minuciosa de esta superposición y de la naturaleza misma del dato tratado es el primer paso indispensable para el diseño de un sistema de seguridad bajo la filosofía de Privacidad desde el Diseño (Privacy by Design).

El Reglamento General de Protección de Datos (RGPD) establece en su articulado una definición técnica y funcional sumamente precisa. Se consideran datos biométricos aquellos datos personales obtenidos a partir de un tratamiento técnico específico, relativos a las características físicas, fisiológicas o conductuales de una persona física, que permitan o confirmen la identificación única de dicha persona. La doctrina técnica y jurídica divide estas características en dos grandes familias. Por un lado, los datos biométricos físicos o fisiológicos, que incluyen rasgos innatos e inalterables como los patrones únicos en las yemas de los dedos, la geometría tridimensional de la mano, las características faciales distintivas, los complejos patrones del iris y la retina, o incluso la secuencia de ADN. Por otro lado, la biometría conductual se centra en los patrones dinámicos únicos en las actividades de un individuo, abarcando elementos como la dinámica de tecleo, el patrón de marcha al caminar o las inflexiones únicas de la voz.

Es de vital importancia subrayar un concepto técnico que a menudo genera confusión en la industria de la seguridad: el concepto de dato biométrico bajo el RGPD abarca de forma simultánea tanto la muestra original en bruto (por ejemplo, la fotografía de alta resolución de un rostro o la imagen matricial de una huella dactilar capturada por el sensor) como la plantilla biométrica resultante del procesamiento de dicha muestra. La plantilla biométrica es el resultado algorítmico de extraer puntos característicos específicos (conocidos como minucias en el caso de las huellas dactilares) y convertirlos en una representación matemática, un vector de características o un código alfanumérico. Aunque los fabricantes de hardware argumenten recurrentemente que a partir de una plantilla matemática es imposible reconstruir la imagen física original del dedo o del rostro, la jurisprudencia europea y las autoridades de control han determinado unánimemente que la plantilla biométrica constituye en sí misma un identificador único y permanente y, por tanto, retiene su condición de dato personal de categoría especial.

El artículo 9, apartado 1, del RGPD establece una regla general sumamente estricta consistente en prohibir taxativamente el tratamiento de datos personales que revelen información de categorías especiales, entre los que se incluye de forma explícita y directa el tratamiento de datos biométricos dirigidos a identificar de manera unívoca a una persona física. Esta catalogación legislativa eleva automáticamente el umbral de riesgo del tratamiento a su nivel máximo. En consecuencia, para que una organización, ya sea pública o privada, pueda implementar y utilizar legalmente sistemas biométricos en sus instalaciones, debe poder acogerse y demostrar fehacientemente el cumplimiento de alguna de las excepciones taxativas y restrictivas dispuestas en el apartado 2 del citado artículo 9 del RGPD.

Históricamente, en el ecosistema del control de accesos y presencia, las dos excepciones más invocadas por las empresas han sido el consentimiento explícito del interesado (artículo 9.2.a) y el tratamiento necesario para el cumplimiento de obligaciones y el ejercicio de derechos específicos en el ámbito del derecho laboral y de la seguridad y protección social (artículo 9.2.b). No obstante, la interpretación jurídica de estas dos excepciones ha sufrido una constricción jurisprudencial y doctrinal sin precedentes en los últimos años, dejando a miles de instalaciones preexistentes en una situación de inseguridad jurídica o de incumplimiento normativo directo.

3. La Doctrina Restrictiva de la AEPD: El Fin de la Biometría Basada en la Conveniencia

El panorama normativo español experimentó un verdadero terremoto regulatorio en noviembre de 2023, cuando la Agencia Española de Protección de Datos publicó su esperada “Guía sobre tratamientos de control de presencia mediante sistemas biométricos”. Este documento no solo sentó cátedra sobre el control horario, sino que sus criterios fueron declarados expresamente extensibles a todos los sistemas de control de accesos, tanto con fines laborales como no laborales, marcando un punto de inflexión restrictivo que obligó a la industria a replantear sus arquitecturas fundamentales.

Alineándose de manera milimétrica con las Directrices 05/2022 del Comité Europeo de Protección de Datos (CEPD) sobre el uso de tecnología de reconocimiento facial, la AEPD determinó que cualquier tratamiento de datos biométricos, con independencia de si su arquitectura técnica subyacente persigue la identificación activa en una base de datos (tecnología 1:N) o la mera autenticación o verificación de una identidad previamente afirmada (tecnología 1:1), implica ineludiblemente un tratamiento de categorías especiales de datos de alto riesgo. Esta unificación de criterios cerró la puerta a interpretaciones laxas que intentaban clasificar la autenticación 1:1 como un tratamiento de riesgo ordinario.

Las implicaciones prácticas y operativas derivadas de esta guía fueron inmediatas, determinantes y, en muchos casos, forzaron la desconexión física de sistemas previamente operativos. En primer lugar, la autoridad de control dictaminó la práctica invalidez general del consentimiento como base legitimadora en el entorno laboral. La AEPD estipuló que en el ámbito de las relaciones laborales, el consentimiento otorgado por el empleado no puede considerarse jurídicamente “libre”, un requisito sine qua non del RGPD, debido al desequilibrio de poder consustancial a la relación de subordinación jerárquica con el empleador. Salvo en circunstancias absolutamente excepcionales y documentadas, donde existan alternativas tecnológicas reales, plenamente operativas y equivalentes en esfuerzo, y se demuestre una elección sin asomo de coacción o perjuicio, el consentimiento dejó de ser una vía viable para instaurar el control de acceso biométrico en oficinas y fábricas.

En segundo lugar, se evidenció una profunda insuficiencia normativa respecto a la excepción del artículo 9.2.b. Para que una empresa justifique el uso invasivo de la biometría bajo el amparo estricto del cumplimiento de obligaciones laborales, el ordenamiento jurídico exige que exista una norma con rango de ley que autorice de forma específica, previsible y explícita el uso de este tipo de datos para esa finalidad concreta. La AEPD aclaró que las disposiciones genéricas, como el artículo 20.3 del Estatuto de los Trabajadores en España, que faculta ampliamente al empresario a adoptar las medidas que estime más oportunas de vigilancia y control para verificar el cumplimiento por el trabajador de sus obligaciones, carecen por completo de la densidad normativa y la especificidad requeridas para levantar la prohibición de tratar datos de categoría especial. En ausencia de una habilitación legal específica aprobada por el parlamento nacional, el uso indiscriminado de biometría en el sector privado quedó prácticamente huérfano de legitimación basada en la necesidad laboral.

La situación para los entornos no laborales tampoco ofreció un escenario de mayor laxitud. En aplicaciones tales como el control de acceso de abonados a un recinto deportivo, el ingreso de residentes a una comunidad de vecinos, o la gestión de proveedores en un parque logístico, la ejecución de un contrato de prestación de servicios no posee entidad jurídica suficiente para levantar la prohibición del artículo 9.2, ya que la biometría rara vez constituye un elemento esencial e insustituible del núcleo del contrato. Aunque el consentimiento explícito sí puede operar teóricamente en estos contextos privados donde no existe subordinación laboral, el hecho de ser un tratamiento de alto riesgo impone a la organización la pesada carga de demostrar que la implementación biométrica es estrictamente necesaria. La AEPD fue categórica al rechazar cualquier justificación basada en la conveniencia económica de la empresa, la optimización de costes a largo plazo, o la mera comodidad del usuario. El estándar probatorio exige demostrar que los riesgos de suplantación o fraude no pueden mitigarse razonablemente con tecnologías menos intrusivas, un listón que excluye a la inmensa mayoría de las instalaciones comerciales de bajo riesgo.

4. El Cambio de Paradigma: Informe Jurídico 0031/2024 y la Arquitectura de Autenticación 1:1

La postura aparentemente monolítica e inflexible establecida a finales de 2023 experimentó un refinamiento crítico y altamente técnico en julio de 2025. Este cambio doctrinal cristalizó a raíz de una solicitud de consulta previa formulada al amparo del artículo 36 del RGPD por la Dirección General de la Guardia Civil, relativa a la implementación de un sistema de control de acceso biométrico para las instalaciones de las Fuerzas y Cuerpos de Seguridad del Estado (Informe Jurídico 0031/2024). Si bien este exhaustivo informe aborda de manera específica el sensible contexto de la seguridad pública y las infraestructuras críticas, los preceptos técnicos y valorativos que establece consolidan una doctrina de extrema relevancia e inmediata aplicación para los ingenieros, arquitectos y responsables de sistemas de seguridad en el ámbito corporativo y privado.

En este trascendental documento, la Agencia de Protección de Datos admite de forma explícita que el tratamiento biométrico puede gozar de plena validez jurídica si convergen condiciones operativas concretas, diferenciando con una claridad sin precedentes el impacto sobre los derechos fundamentales y las libertades públicas en función de la arquitectura técnica y algorítmica empleada por el sistema. La principal innovación conceptual, que ha redibujado el mercado de la seguridad, es la consagración definitiva de la diferenciación estricta entre los procesos de identificación biométrica masiva y los procesos de autenticación o verificación unívoca. La AEPD determina que la autenticación bien diseñada, que respeta la soberanía de los datos, resulta significativamente menos intrusiva y, por ende, goza de altas probabilidades de superar de manera favorable el ineludible juicio de proporcionalidad.

Para comprender la viabilidad legal de un sistema bajo el RGPD y los futuros reglamentos europeos, resulta imperativo diseccionar a nivel de ingeniería cómo interroga el sistema de acceso a sus bases de datos para establecer o confirmar una identidad determinada.

La tecnología de Identificación, frecuentemente denominada en la literatura técnica como verificación de uno a varios o One-to-Many (1:N), describe un proceso algorítmico en el que el sistema captura una muestra biométrica en el punto de acceso y la compara de forma iterativa o indexada contra una base de datos centralizada que alberga un volumen considerable de plantillas preexistentes, representado por la variable N. El algoritmo se enfrenta a la pregunta interrogativa: “¿Quién es esta persona concreta entre todas las que figuran registradas en nuestra base de datos corporativa?”. Si el motor de cotejo biométrico encuentra una coincidencia que logre superar un umbral estadístico de similitud predefinido por el fabricante, devuelve como resultado la identidad del sujeto. Tanto la AEPD como el Supervisor Europeo de Protección de Datos (SEPD) y el Comité Europeo de Protección de Datos (CEPD) consideran esta topología técnica como altamente intrusiva y de máximo riesgo. Su principal vulnerabilidad radica en la exigencia ineludible de mantener bases de datos centralizadas; si un actor malicioso o un ataque cibernético avanzado logra comprometer el servidor central de la organización, obtiene acceso instantáneo y masivo a las plantillas biométricas irremplazables de toda la plantilla de trabajadores. Además, al realizar operaciones de búsqueda activa y cruce masivo de identidades, el potencial inherente de esta tecnología para derivar, de forma voluntaria o accidental, hacia escenarios de vigilancia masiva o control social algorítmico es extraordinariamente elevado.

Por el contrario, la tecnología de Autenticación o Verificación, conocida como topología de uno a uno o One-to-One (1:1), exige ineludiblemente que el usuario emita una afirmación previa, voluntaria e inequívoca de su propia identidad antes de que se inicie el proceso biométrico. Esta afirmación se materializa, por ejemplo, acercando una tarjeta inteligente RFID de alta seguridad, introduciendo un código PIN personal o utilizando un dispositivo móvil provisto de tecnología Bluetooth o NFC. Una vez afirmada la identidad, el sistema aísla y extrae la única plantilla biométrica asociada exclusivamente a esa identidad concreta, y la compara estrictamente con la muestra viva capturada en ese preciso instante por el terminal. La pregunta algorítmica que resuelve el sistema cambia radicalmente a: “¿Es esta persona realmente y sin margen de error quien afirma ser a través de su credencial?”.

El impacto de las arquitecturas de verificación 1:1 sobre los derechos fundamentales es sustancial y objetivamente menor, lo que facilita enormemente su justificación en las preceptivas evaluaciones de impacto. Esta modalidad elimina de raíz la necesidad y el riesgo inherente a los cotejos masivos continuados. Aún más importante desde la perspectiva del cumplimiento del principio de Privacidad desde el Diseño (Privacy by Design), permite y fomenta la implementación de arquitecturas totalmente descentralizadas, donde la plantilla biométrica ni siquiera llega a almacenarse en los servidores centrales de la empresa o en la nube. En los sistemas más avanzados y garantistas, los datos residen exclusivamente en los sectores de memoria encriptados de una tarjeta inteligente bajo la custodia y el control absoluto del empleado, un modelo arquitectónico conocido en la industria de la seguridad como Match-on-Card o System-on-Card.

Para clarificar visualmente esta profunda divergencia técnica y sus masivas implicaciones legales, se presenta a continuación una matriz de evaluación integral:

| Característica Técnica y Legal | Identificación Biométrica (Topología 1:N) | Autenticación Biométrica (Topología 1:1) |

| Pregunta Algorítmica Fundamental | ¿Quién es este sujeto que se presenta? | ¿Es este sujeto verdaderamente quien afirma ser? |

| Flujo de Procesamiento de Datos | Búsqueda activa masiva en base de datos central. | Cotejo aislado, directo e instantáneo contra una única plantilla. |

| Ubicación del Almacenamiento de Plantillas | Servidores centralizados o bases de datos en la nube (Exposición a Alto Riesgo de brecha de datos). | Almacenamiento Local, Token criptográfico, Tarjeta Inteligente RFID o Smartphone del usuario. |

| Clasificación bajo la Ley de Inteligencia Artificial (AI Act) | Sistema de IA de Alto Riesgo (Incluido expresamente en el Anexo III). |

Excluido explícitamente de la consideración de “Alto Riesgo” (Considerando 17 y Artículo 5/6). |

| Posición Doctrinal de la AEPD (Criterio 2025) |

Altamente invasiva. Únicamente justificable ante la inexistencia total de alternativas viables. |

Considerada proporcionada y materialmente menos intrusiva. |

| Vector de Escalabilidad del Riesgo Cibernético | Crecimiento exponencial (El compromiso del servidor implica una brecha masiva de datos irremplazables). | Crecimiento lineal y altamente compartimentado (Se vulnera individuo por individuo). |

| Nivel de Control por Parte del Interesado | Prácticamente nulo (El ciclo de vida del dato reside de forma opaca en la infraestructura corporativa). | Total y absoluto (El usuario retiene físicamente su plantilla en su credencial y puede destruirla). |

5. El Impacto del Reglamento Europeo de Inteligencia Artificial (AI Act)

El intrincado ecosistema normativo europeo que rige la seguridad electrónica se completa y se torna aún más exigente con la entrada en escena del Reglamento (UE) 2024/1689 de Inteligencia Artificial, universalmente conocido como el AI Act. Publicado formalmente en el Diario Oficial de la Unión Europea a mediados de 2024, este texto legislativo, pionero a nivel global en la regulación transversal de los sistemas algorítmicos, impone un marco normativo basado estrictamente en el nivel de riesgo que la tecnología representa para los derechos fundamentales, la salud y la seguridad de los ciudadanos.

Aunque la aplicación general del reglamento está prevista para agosto de 2026, las prohibiciones más severas y de aplicación directa entraron en vigor de manera anticipada en febrero de 2025, impactando de forma inminente sobre las planificaciones tecnológicas de las empresas integradoras de seguridad. Esta regulación afecta de manera frontal a las tecnologías de control de accesos que sustentan su funcionamiento en algoritmos avanzados de reconocimiento facial, análisis predictivo conductual, estimación de emociones o lectura de huella dactilar potenciada por aprendizaje automático.

El AI Act adopta una postura de máxima contundencia frente a lo que califica como riesgos inaceptables. En su artículo 5, prohíbe taxativamente el uso de sistemas de identificación biométrica remota en tiempo real en espacios de libre acceso público con fines de aplicación de la ley, permitiendo únicamente excepciones extremadamente limitadas, tasadas y sujetas a autorización judicial previa, circunscritas a amenazas críticas como la prevención de atentados terroristas inminentes o la búsqueda focalizada de víctimas de secuestros.

Para la industria del control de accesos corporativo, industrial y residencial, el aspecto de mayor criticidad y carga burocrática reside en las especificaciones del Anexo III del Reglamento. Dicho anexo, que enumera los casos de uso sometidos a mayores controles, clasifica a los sistemas de identificación biométrica a distancia, así como a los sistemas de categorización biométrica que deduzcan atributos protegidos, como sistemas de Inteligencia Artificial de “alto riesgo” (High-Risk AI Systems). La inclusión de una tecnología en este anexo no implica su prohibición absoluta en el entorno privado, pero desencadena de forma automática obligaciones empresariales extraordinariamente onerosas y costosas, que incluyen la superación de evaluaciones de conformidad de terceros, el establecimiento de robustos sistemas de gobernanza de datos y ciberseguridad, la garantía de supervisión humana constante y significativa sobre los algoritmos, y la obligatoriedad de registro del sistema en bases de datos gestionadas por la Unión Europea.

No obstante, en un movimiento que evidencia una notable armonización técnica con la evolución doctrinal de las autoridades de protección de datos como la AEPD, los legisladores europeos introdujeron en el AI Act una exclusión fundamental que salva la viabilidad de la industria de la seguridad. Quedan expresamente excluidos de la clasificación de sistemas de identificación biométrica de alto riesgo todos aquellos sistemas de IA destinados pura y exclusivamente a la verificación o autenticación biométrica. El Considerando 17 y las especificaciones del Artículo 6 aclaran que esta exclusión ampara a los sistemas cuyo único propósito operativo sea confirmar de manera inequívoca que una persona física específica es efectivamente quien afirma ser, con la finalidad legítima de concederle acceso a un servicio digital, desbloquear de forma segura un dispositivo personal o proporcionar acceso físico de seguridad a unas instalaciones, recintos o infraestructuras corporativas.

Esta exclusión legislativa, cuidadosamente redactada, supone un alivio crítico para el sector tecnológico y ratifica sin ambages que la arquitectura algorítmica de verificación 1:1 se erige como el único camino legalmente viable, proporcionado y económicamente sostenible para la implementación masiva de la biometría en instalaciones civiles, infraestructuras empresariales y planes de seguridad privada.

6. Implementación Técnica y Privacidad desde el Diseño: El Estándar Corporativo

La mera decisión estratégica de adoptar una arquitectura de autenticación 1:1, si bien es el pilar fundamental, no otorga a las corporaciones un salvoconducto automático para la implementación inmediata del control de accesos biométrico. Los responsables del tratamiento de los datos (es decir, las empresas que adquieren y operan el sistema para proteger sus instalaciones) y los encargados del tratamiento (las empresas de ingeniería, integradores e instaladores que lo despliegan y mantienen) deben cumplir con un riguroso y auditable conjunto de procedimientos de validación documental y técnica, elevando los sistemas a los más altos estándares normativos, como la norma UNE-EN 60839-11-1 sobre requisitos de sistemas electrónicos de control de acceso.

6.1. El Triple Juicio Constitucional y la Evaluación de Impacto (EIPD)

La base procedimental para legalizar el tratamiento de categorías especiales de datos exige la superación documentada de un escrutinio analítico conocido en el ámbito del derecho europeo como el triple juicio de proporcionalidad, originado en la jurisprudencia del Tribunal Constitucional y asimilado plenamente por la AEPD.

En primer lugar, el Juicio de Idoneidad exige demostrar que el sistema biométrico tecnológico seleccionado es técnica y operativamente capaz de conseguir el objetivo de seguridad propuesto. En entornos de alta exigencia, como infraestructuras críticas nacionales o instalaciones de defensa gubernamentales, la idoneidad se justifica ampliamente por la incapacidad manifiesta de los sistemas tradicionales, como un simple código PIN estático o una llave mecánica, para garantizar una trazabilidad unívoca e indelegable de quién ha cruzado un perímetro de alta sensibilidad.

En segundo lugar, el Juicio de Necesidad se erige sistemáticamente como el obstáculo legal más complejo de superar en las auditorías de cumplimiento. Obliga a la organización a demostrar de forma empírica e indubitada que no existe en el mercado ninguna otra medida de seguridad tecnológica que sea más moderada o menos invasiva para la privacidad, y que permita la consecución del propósito de protección con un grado de eficacia razonablemente equivalente. La AEPD rechaza de plano y sanciona las justificaciones basadas en la conveniencia económica de la instalación, la reducción de costes en la emisión de tarjetas plásticas o la comodidad subjetiva del usuario. Sin embargo, en un entorno de alta criticidad, como el núcleo del centro de procesamiento de datos de una entidad bancaria multinacional, el uso de la biometría sí se torna estrictamente necesario, argumentando que las credenciales físicas, por avanzadas que sean, siempre presentan la vulnerabilidad insalvable de poder ser sustraídas físicamente, coaccionadas o clonadas por actores maliciosos altamente financiados, posibilitando el acceso a un atacante que podría causar una disrupción sistémica.

Finalmente, el Juicio de Proporcionalidad en Sentido Estricto demanda una ponderación objetiva de intereses contrapuestos. Los beneficios reales y demostrables obtenidos para la seguridad de los bienes, las instalaciones estratégicas y la integridad física de las personas deben superar holgadamente los perjuicios, riesgos o interferencias generados sobre el derecho fundamental a la protección de datos personales de los individuos sometidos al escrutinio del sistema. En este aspecto, la AEPD exige de forma taxativa que, si el espacio físico a proteger presenta una clara heterogeneidad de riesgos (por ejemplo, un edificio que combina áreas de recepción pública, zonas de ofimática común y áreas críticas de investigación corporativa), el sistema biométrico debe aplicarse y limitarse de forma granular única y exclusivamente a los perímetros interiores que requieran un grado de alta seguridad, absteniéndose de imponer su uso de manera genérica, indiscriminada y desproporcionada en todos los tornos de entrada o puertas comunes del edificio.

La materialización documental de este triple juicio, exigida por el artículo 35 del RGPD, se denomina Evaluación de Impacto en la Protección de los Datos (EIPD). La autoridad española ha establecido de forma inequívoca que cualquier proyecto de control de acceso que involucre tecnología biométrica requiere, de manera inexcusable e ineludible, una EIPD documentada, profunda y redactada con anterioridad al inicio de las obras de instalación o al tratamiento efectivo de los datos.

Una EIPD enfocada en biometría dista mucho de ser un mero formulario burocrático de cumplimiento o un checklist superficial. Debe constituirse como un auténtico estudio de ingeniería de privacidad y análisis de riesgos. Asimismo, no es un documento estático, sino un instrumento vivo que debe ser mantenido, revisado y sometido a auditorías periódicas recomendadas cada dos o tres años, o de forma inmediata ante modificaciones sustanciales de la topología de la red, actualizaciones del hardware de lectura, o cambios en la legislación aplicable. Según la normativa vigente y las directrices técnicas del supervisor, una EIPD sólida y defendible debe incluir obligatoriamente: una descripción sistemática, exhaustiva y pormenorizada de todo el ciclo de vida y el flujo de la información, desde la captura inicial óptica o capacitiva en la superficie del lector periférico, pasando por los algoritmos de extracción de minucias y formación de vectores, el tránsito cifrado por las redes de área local, hasta el proceso lógico de cotejo y la posterior eliminación o persistencia controlada del dato. Además, requiere un análisis explícito de alternativas tecnológicas evaluadas y descartadas, así como la identificación metódica de ciberamenazas avanzadas, tales como la interceptación en tránsito (ataques de tipo Man-in-the-Middle), los ataques de presentación física ante el sensor (spoofing o falsificación sofisticada de huellas mediante polímeros sintéticos) y los vectores de vulneración a nivel de la base de datos central.

6.2. Estrategias de Cifrado, Descentralización y Tecnologías Antifraude

El principio fundamental de Privacidad desde el Diseño (Art. 25 RGPD) exige que los escudos de seguridad, la minimización de datos y el cifrado criptográfico no sean capas de software superpuestas a posteriori sobre tecnologías heredadas (bolted-on security), sino elementos fundacionales intrínsecos en la arquitectura del sistema desde su misma concepción en la fase de I+D. La AEPD, en consonancia con el Esquema Nacional de Seguridad (ENS) aplicable a las administraciones públicas y contratistas de tecnología, ha trazado una hoja de ruta técnica sumamente precisa que define los requisitos mínimos por defecto que deben observarse inexcusablemente en el diseño de un ecosistema de control de accesos biométrico moderno.

Como se analizó previamente, el vector de amenaza de mayor criticidad en un ecosistema biométrico es el almacenamiento persistente en repositorios de bases de datos centralizados. Para neutralizar radicalmente esta vulnerabilidad de diseño, la directriz técnica de máxima prioridad es mantener los identificadores biométricos aislados bajo el control exclusivo y físico del usuario final. Las arquitecturas tecnológicas más avanzadas del mercado logran este nivel de compartimentación mediante el modelo de Almacenamiento en Credencial (Tecnología Match-on-Card). En este paradigma, la plantilla biométrica sensible se inscribe y almacena de forma perimetralmente segura en los sectores de memoria interna, fuertemente encriptados, de una tarjeta inteligente sin contactos (tales como las especificaciones de alta seguridad MIFARE® DESFire® EV2 o EV3) que porta físicamente el empleado. Cuando el usuario desea acceder a un área restringida, acerca su tarjeta al lector biométrico habilitado. El terminal, mediante un canal de proximidad seguro, lee la plantilla contenida exclusivamente en esa tarjeta y procede a compararla de manera completamente local, aislada y asíncrona con el dedo, la palma o el rostro que el usuario presenta en ese momento sobre el sensor. El cotejo arroja un resultado binario de pase o rechazo; la red troncal de la empresa, el controlador de puertas o los servidores de gestión en la nube de la organización jamás reciben, procesan ni almacenan en ningún momento la plantilla biométrica de origen humano.

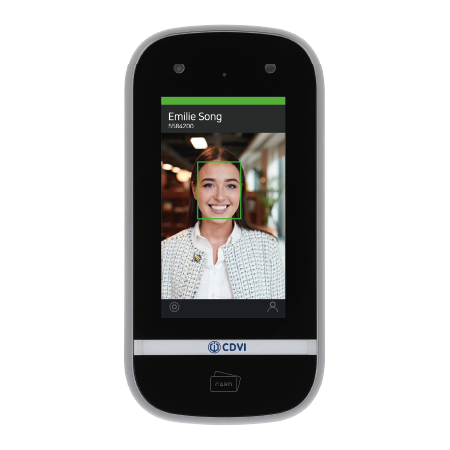

Un requisito técnico paralelo e igualmente crítico reside en la exigencia de que los propios dispositivos periféricos de hardware, instalados en el perímetro físico de las puertas y tornos, no constituyan en sí mismos repositorios de alta vulnerabilidad. Las soluciones biométricas corporativas de vanguardia, como las integradas en nuestro catálogo de alta especificación técnica desarrollados por fabricantes como CDVI, están diseñadas con filosofías de arquitectura de lectura dividida o “Zero-Storage”.

Bajo esta premisa de diseño, no se almacena absolutamente ninguna información residual o temporal en el cabezal óptico del lector situado en el exterior del muro. De este modo, incluso si el dispositivo físico situado en la fachada pública del edificio sufre un acto de vandalismo extremo, es objeto de un robo planificado, o padece una manipulación destructiva profunda en un intento de ingeniería inversa (tampering), es materialmente imposible para el atacante extraer o inferir datos personales a partir de los circuitos dañados del sensor. Todo el procesamiento pesado de algoritmos criptográficos, la inteligencia de toma de decisiones de acceso y el enrutamiento de red hacia el protocolo TCP/IP suceden en una placa de interfaz protegida y encapsulada en la zona segura del interior del edificio (como las unidades de control intermedio IEVO-MB10K).

Cuando por condicionantes ineludibles de la arquitectura preexistente del cliente se impone un tránsito de datos por la red o un registro local dentro del hardware, las plantillas biométricas extraídas deben estar sometidas obligatoriamente a protocolos criptográficos de máxima robustez. La autoridad española de protección de datos exige de forma específica que las plantillas generadas posean la cualidad intrínseca de la revocabilidad algorítmica. Esto significa que el sistema informático debe estar dotado de los mecanismos matemáticos necesarios que permitan romper de manera definitiva e irreversible el vínculo de identidad digital entre la plantilla biométrica comprometida y la persona física real.

Desde el punto de vista algorítmico y de la ciencia de datos, los sistemas profesionales no operan almacenando fotografías digitales bidimensionales del rasgo biométrico (jamás se guarda un archivo JPG o BMP de un rostro humano en el control de accesos), sino que los motores de Inteligencia Artificial extraen características únicas y relacionales (nodos, minucias, distancias vectoriales) y les aplican funciones matemáticas unidireccionales complejas (hashing), habitualmente combinadas de forma indisoluble con la inyección de secuencias criptográficas aleatorias y únicas para cada individuo (salting), impidiendo así la pre-computación o los ataques mediante tablas rainbow. Ante el más mínimo indicio de detección de un posible compromiso de seguridad en la base de datos, el administrador de ciberseguridad corporativa puede generar instantáneamente una nueva plantilla totalmente distinta a partir de la misma característica biométrica del individuo, simplemente alterando el parámetro salt en el algoritmo, revocando simultáneamente la plantilla anterior en todos los nodos de la red, de manera que la información sustraída resulte matemáticamente inutilizable para cualquier atacante que pretenda reproducirla o inyectarla en el flujo de validación.

En lo relativo al tránsito físico y lógico de la información sensible entre los módulos lectores, los controladores distribuidos de puerta y el software central de gestión, la AEPD proscribe las redes abiertas o protocolos vulnerables, exigiendo el uso incondicional de cifrado fuerte en todos los puntos de la topología para proteger la confidencialidad absoluta, garantizar la disponibilidad ininterrumpida y certificar la integridad de los paquetes de datos. El estándar industrial contemporáneo unánimemente aceptado para el despliegue en infraestructuras críticas nacionales y corporaciones reguladas exige el uso mandatorio del protocolo AES (Advanced Encryption Standard). Mientras que la implementación de AES-128 es ampliamente considerada en la literatura de seguridad como un grado de protección de “nivel bancario”, altamente idóneo para asegurar operaciones comerciales rutinarias, control de presencia masivo y accesos corporativos al ofrecer un equilibrio óptimo entre velocidad de conmutación de los relés y robustez del canal; las instalaciones gubernamentales, infraestructuras de generación energética vitales, entornos militares y centros de datos estratégicos exigen habitualmente la aplicación del protocolo AES-256. El uso de AES-256 incrementa drásticamente la resistencia del ecosistema para repeler con éxito ataques de fuerza bruta continuados o computación avanzada, consolidando el estándar de oro infranqueable en la ciberseguridad actual de instalaciones.

En este contexto de protección extrema, como fabricantes líderes integramos ecosistemas de seguridad criptográfica continua, como la arquitectura ATRIUM KRYPTO, que aplican un escudo de protección holístico basado en encriptado inquebrantable de extremo a extremo continuo. Esto significa que el tránsito de la credencial virtual o biométrica, desde el mismo milisegundo en que interactúa físicamente con la superficie del lector (por ejemplo, los modelos de alta gama K2) hasta que el paquete de autenticación llega a la placa del módulo controlador IP (como el modelo A22K), transcurre enteramente encapsulado y ofuscado bajo los estrictos estándares internacionales AES.

Esta aproximación radical de ingeniería neutraliza por completo el riesgo persistente y cotidiano de clonación local de credenciales, los ataques de interceptación mediante skimmers insertados en el cableado y el sabotaje informático en los cuadros de comunicaciones.

Por otro lado, la fiabilidad biométrica pura exige que el hardware posea capacidades antifraude proactivas. La tecnología de imagen multiespectral (incorporada en dispositivos avanzados como la gama ievo) responde a este requerimiento proyectando ráfagas de múltiples longitudes de onda de luz polarizada controlada sobre el objetivo. Esta técnica puntera permite al algoritmo analizar simultáneamente no solo los pliegues topográficos y crestas de la capa superficial muerta de la piel humana (que es fácilmente replicable mediante moldes de látex), sino también penetrar e indexar las intrincadas estructuras capilares subcutáneas vivas del usuario. Al integrar esta detección de vida biológica profunda a nivel subdérmico, los lectores multiespectrales identifican y bloquean de forma automática e inmediata los intentos sofisticados de falsificación o spoofing, proporcionando al integrador un argumento técnico irrefutable y robusto para justificar con éxito la idoneidad y necesidad estricta de su implantación operativa en los análisis de impacto EIPD presentados ante los delegados de protección de datos o auditores externos.

7. El Consentimiento Híbrido y el Despliegue de Alternativas No Biométricas

Como se ha abordado exhaustivamente en el desarrollo de la doctrina de la AEPD, la imposición normativa vigente y la amenaza cierta de severas sanciones obligan a las empresas a ofrecer alternativas físicas o lógicas no biométricas plenamente operativas y equivalentes en esfuerzo para poder validar jurídicamente el consentimiento del usuario frente a una auditoría. La AEPD subraya que si la alternativa ofrecida a fichar con la huella dactilar implica que el usuario disidente deba someterse a trámites burocráticos excesivos y prolongados, esperar largas colas diferenciadas bajo las inclemencias meteorológicas en el acceso al edificio, registrarse manualmente en papel o incurrir en un gasto económico personal por la emisión de una tarjeta de plástico física, la autoridad determinará que el consentimiento del trabajador o visitante ha sido coaccionado y viciado de nulidad desde su origen.

Por tanto, en un despliegue arquitectónico corporativo moderno y ajustado a derecho, la infraestructura de hardware y el software subyacente deben poseer la capacidad nativa, fluida y escalable de aceptar credenciales híbridas sobre los mismos terminales de lectura perimetral. El balance normativo y la paz jurídica se alcanzan de forma efectiva únicamente cuando el empleado, oficial, funcionario o contratista cuenta con el libre albedrío incondicional para elegir de manera autónoma, en su terminal de recursos humanos o portal de enrolamiento corporativo, someterse a la lectura multiespectral biométrica o, alternativamente, provisionar una credencial criptográfica inviolable en su teléfono móvil personal, obteniendo con cualquiera de las dos vías tecnológicas el mismo nivel jerárquico de acceso de seguridad asignado por su rol.

Las alternativas tecnológicas idóneas de alta seguridad —que un instalador, estudio de arquitectura o consultora de seguridad debe integrar inexcusablemente de forma paralela en el mismo proyecto y pliego de condiciones— abarcan dos grandes pilares de evolución:

-

Identificación por Radiofrecuencia (RFID) de Grado Gubernamental y Alto Nivel: Las credenciales y sistemas físicos que incorporan sin fisuras los modernos estándares de la familia MIFARE® DESFire® (en sus iteraciones avanzadas EV2 o EV3). A diferencia de las tarjetas de proximidad pasivas antiguas (frecuentemente vulnerables a la simple clonación en segundos), estas arquitecturas integran microprocesadores informáticos internos independientes que ejecutan complejas operaciones criptográficas bidireccionales AES y certifican la identidad matemática de la tarjeta antes de transmitir el código de identidad al lector de puerta, resultando virtualmente inclonables incluso frente a sofisticados ataques sostenidos de fuerza bruta o sustracción de bases de datos de llaves maestras.

-

Credenciales Móviles Cifradas de Próxima Generación: El uso generalizado de los dispositivos smartphones inteligentes corporativos o personales como llaves digitales seguras y dinámicas. Esta tecnología opera a través de protocolos Bluetooth de baja energía (BLE) fuertemente cifrados (como las funcionalidades nativas que facilitan las licencias de software de alto nivel AMC25 integradas en ecosistemas escalables como ATRIUM). La implementación de credenciales móviles resuelve simultáneamente dos problemas fundamentales para los equipos de operaciones: por un lado, proporciona al usuario una alternativa tecnológica completamente transparente, increíblemente rápida, libre de fricción y con interacción sin contacto físico (Touchless) que compite de tú a tú en altísima conveniencia operativa con los mejores sistemas de lectura biométrica del mercado. Por otro lado, desde la perspectiva del cumplimiento normativo del RGPD, transfiere de forma efectiva y documentada la responsabilidad última de la custodia, integridad y posesión del token físico de identidad y seguridad directamente a la memoria interna cifrada del dispositivo personal del usuario final.

8. Análisis Sectorial y Mapas de Riesgo de la Aplicación Biométrica

El escrutinio de idoneidad, necesidad estricta y proporcionalidad exigido por las autoridades europeas no es una ecuación que pueda resolverse ni estandarizarse en un vacío teórico o de laboratorio; está profunda y estrechamente dictaminado por la naturaleza jurídica específica del espacio físico a blindar, el perfil de los usuarios recurrentes, y la tasación económica o estratégica de los activos informativos o materiales que el sistema pretende salvaguardar de intrusiones ilícitas. A continuación, se detallan las implicaciones específicas de la normativa y las estrategias de mitigación recomendadas según el entorno o nicho de aplicación práctica:

8.1. Entornos Corporativos, Sedes Empresariales y Oficinas Centrales

Las oficinas y centros de negocio corporativos contemporáneos presentan un modelo de ocupación cada vez más fluido, caracterizado por el modelo de trabajo híbrido, la flexibilidad horaria, el uso de escritorios compartidos y la concurrencia constante de subcontratistas, proveedores y visitas comerciales. Los principales vectores de riesgo en estos inmuebles comprenden la protección física de los servidores que albergan datos confidenciales de la corporación o propiedad industrial patentada y la gestión eficiente del control de afluencia o evacuación. Dado que en este sector concreto la legitimación del control de presencia choca de manera frontal e inevitable con las restricciones máximas de la relación laboral y la nulidad del consentimiento, el uso de la biometría como herramienta de fichaje indiscriminado debe ser rigurosamente erradicado.

-

Estrategia de Cumplimiento Normativo (Compliance Roadmap): Las ingenierías deben focalizarse en emplear la tecnología biométrica y sus módulos de software asociados exclusiva y quirúrgicamente en las denominadas “zonas de acceso restringido crítico”. Estos espacios hiper-delimitados incluyen de manera natural las salas cerradas de servidores físicos y armarios rack (Data Centers), laboratorios de investigación (I+D+i), áreas de archivo de recursos humanos o despachos de alta dirección que custodian secretos comerciales, donde un acceso indebido causaría un daño irreparable a la continuidad del negocio. Para el control perimetral general en la fachada pública del edificio, los tornos de acceso masivo del lobby principal y los terminales puramente orientados al fichaje de la jornada laboral, el despliegue de plataformas de gestión online corporativas altamente escalables, como el ecosistema ATRIUM o CENTAUR, puede aprovechar todo su potencial mediante la asignación masiva de credenciales móviles cifradas y robustas tarjetas DESFire, mitigando a cero el riesgo sancionador. Asimismo, la integración de lógica de relés avanzada y algoritmos de control de ocupación, como los contadores de aforo en tiempo real y los estrictos sistemas de control de esclusas programables (interlocking) —donde la centralita electrónica impide físicamente que un grupo de puertas interiores proceda al desbloqueo electromecánico hasta que la primera puerta de seguridad se encuentre verificada como completamente cerrada y asegurada por contacto magnético— aporta formidables barreras de seguridad procedimental. Estas estrategias de control inteligente limitan eficazmente vulnerabilidades sistémicas comunes como el tailgating (el acceso físico no autorizado siguiendo sigilosamente a un empleado legítimo que ha validado su credencial), sin incurrir en absoluto en la necesidad desproporcionada de recopilar de manera invasiva datos de categoría especial de toda la plantilla.

Infraestructuras Críticas, Sector Financiero Bancario y Ámbito Público Gubernamental

Estos entornos de altísima exigencia estratégica se encuentran fuertemente gobernados y auditados por el mandato estricto de leyes de gran calado, como la Ley PIC de España (Protección de Infraestructuras Críticas), la recién transpuesta Directiva (UE) 2022/2557 (Directiva CER sobre la resiliencia física de las entidades críticas), y el minucioso Esquema Nacional de Seguridad (ENS) de obligado cumplimiento para el sector público y sus contratistas. Estos sectores singulares enfrentan un espectro de amenazas asimétricas reales, que van desde el espionaje corporativo y el terrorismo organizado de alta capacidad técnica hasta las operaciones sofisticadas de actores estatales, sabotaje de redes eléctricas o manipulación fraudulenta a nivel bancario de la información financiera.

En este estrato de seguridad gubernamental y crítica, el juicio de proporcionalidad analizado minuciosamente en las EIPD se decanta habitualmente, y de forma sobradamente justificada ante el órgano regulador, a favor de la implementación rigurosa del uso de tecnologías biométricas de alta gama. El interés público supremo, la defensa de los intereses nacionales y la preservación ineludible de la integridad de las bases de datos ciudadanas justifican plenamente una injerencia tasada, delimitada tecnológicamente y proporcional en el derecho a la privacidad de los operadores y funcionarios autorizados.

-

Estrategia de Cumplimiento Normativo (Compliance Roadmap): En dependencias restringidas como Ministerios estratégicos, instalaciones judiciales, comisarías con custodia de pruebas o en los nodos centrales de conmutación de las entidades financieras y procesadores de tarjetas de crédito (procesamiento bancario de máximo nivel de riesgo o clearing houses), las soluciones tecnológicas desplegadas por los integradores no solo deben ejecutar obligatoriamente procesos matemáticos de autenticación local 1:1, sino que la política de seguridad corporativa debe imponer por sistema arquitecturas inquebrantables de Autenticación Multifactorial (MFA) obligatoria y recurrente. El usuario debe, ineludiblemente, presentar ante el terminal físico un rasgo biométrico no falsificable (como la huella en un lector capacitivo profundo de la gama ievo ultimate™ o la autenticación facial sin contacto asistida por cámaras de doble espectro infrarrojo integradas en los terminales de grado iface™ ) y, de forma estricta y simultánea, demostrar la posesión irrefutable de un activo de hardware físico intransferible (como una tarjeta inteligente corporativa K2 enlazada a su perfil o un resistente llavero METALD de alta durabilidad encriptado bajo el estándar EV2). Todo este complejo cruce de datos y comprobación de integridad criptográfica debe operar bajo los exigentes cánones normativos de la más alta seguridad paramétrica, impulsado por el uso de procesadores de cifrado AES de grado militar con rotación aleatoria de llaves dinámicas, aplicando protección de canal desde el extremo a extremo del cableado estructurado, tal como lo ejecutan los controladores avanzados de la serie ATRIUM KRYPTO. Además, desde el punto de vista procedimental y burocrático, se impone de manera innegociable a los responsables del sistema realizar evaluaciones de impacto extensas, técnicas y auditadas que demuestren cumplir punto por punto las guías de implementación para los sistemas del nivel ALTO del Esquema Nacional de Seguridad (ENS). De manera suplementaria, la AEPD exige la aplicación automatizada en las bases de datos de protocolos sumamente estrictos e infalibles que garanticen la caducidad efectiva, el bloqueo irreversible y la depuración completa de cualquier dato residual transcurrido un periodo de gracia máximo de 30 días o de forma inmediata tras el cese de la autorización operativa de acceso del individuo.

8.3. Entornos Residenciales, Comunidades y Gestión de Alojamientos Turísticos

El sector inmobiliario enfocado al alojamiento turístico temporal y los modernos condominios residenciales enfrenta desafíos operativos y logísticos incesantes, predominantemente relacionados con la alta, imprevisible e ininterrumpida rotación de huéspedes multinacionales, la gestión de subcontratas de limpieza, los servicios de paquetería urgentes, el personal ocasional de mantenimiento de infraestructuras comunes y, de manera crítica, la exigencia del mercado de facilitar procesos automatizados de check-in autónomo, domótico o mediante plataformas remotas, que otorguen una total e inmediata independencia al consumidor final de los alquileres a corto plazo. En este sector concreto de hospitalidad y ocio, la doctrina y la jurisprudencia interpretativa de la Agencia Española de Protección de Datos es, de forma coherente y fundamentada, extraordinariamente severa, inflexible y restrictiva respecto a la aplicación de cualquier tecnología que implique la extracción o la retención continuada de datos catalogados biométricamente. Exigir o proponer la lectura y almacenamiento de la huella dactilar de un inquilino absolutamente ocasional, de un repartidor logístico de paquetes o de un huésped internacional esporádico que accede por un lapso breve a un bloque de apartamentos turísticos se percibe, desde el análisis riguroso del cumplimiento normativo y salvo que exista un riesgo de seguridad de magnitud sistémica real y objetivamente demostrable en la memoria del proyecto (situación extremadamente insólita en el mercado residencial común), como una transgresión de gravedad palmaria. Implica una violación completamente injustificada e insalvable del principio esencial del RGPD de minimización extrema de datos personales (Art. 5.1.c), siendo una intrusión absolutamente desproporcionada y desmesurada respecto a la finalidad básica y elemental del acceso: facilitar la mera pernoctación, el descanso y la custodia temporal del equipaje o bienes de consumo diario de los residentes.

-

Estrategia de Cumplimiento Normativo (Compliance Roadmap): Las empresas instaladoras e integradoras, de consuno con los promotores inmobiliarios, los administradores de fincas colegiados y los gestores de Property Management, deben, como política principal de diseño, descartar rotundamente y desde la primera fase de anteproyecto el empleo de biometría en el perímetro exterior de estos recintos habitacionales. La solución idónea, legal y tecnológicamente solvente se fundamenta en decantarse de forma exclusiva por infraestructuras de control de accesos autónomo o plataformas en línea ligeras que promuevan la “gestión integral de credenciales virtuales y la generación automatizada de invitaciones de acceso temporal”. Los despliegues más resilientes, eficientes y blindados contra auditorías sancionadoras en este lucrativo nicho de mercado se basan en la instalación arquitectónica de teclados numéricos exteriores de alta resistencia mecánica e impermeabilidad (antivandálicos) de la probada línea GALEO o equivalentes, que operen de forma sinérgica mediante conectividad de radiofrecuencia Bluetooth integrada. A través de este paradigma arquitectónico de control, los administradores del complejo y los propietarios individuales pueden generar de forma completamente remota, ágil y masiva códigos numéricos de longitud segura, o bien expedir tokens digitales de acceso por Bluetooth distribuidos de forma instantánea a través de la nube a los terminales de los huéspedes. El pilar maestro de cumplimiento normativo de estos sistemas comerciales, empleando infraestructuras seguras como el control mediante la aplicación para smartphones de uso gratuito My Digicode®, radica en que las llaves virtuales expedidas y los códigos PIN generados por el algoritmo son intrínsecamente efímeros. Tienen una ventana de vida útil o temporal preprogramada por el administrador (cuidadosamente limitada de forma milimétrica a los días y horas exactos en que transcurre la duración de la reserva validada y el check-out). Tras expirar el tiempo, las autorizaciones informáticas caducan automáticamente a nivel de relé electromecánico en el controlador. Esta sofisticada gestión en la nube suprime de raíz, y por completo, no solo la vulnerabilidad intrínseca de pérdida de llaves físicas, sino, de manera crítica y prioritaria, el almacenamiento innecesario, continuado e ilegal de datos personales sensibles de categoría especial dentro del sistema. Al gestionar exclusivamente códigos alfanuméricos perecederos o llaves Bluetooth carentes de vinculación anatómica, la infraestructura entera queda profilácticamente blindada frente a cualquier posible investigación por tratamiento indebido o brechas masivas de datos de categoría especial sancionables por las autoridades nacionales o europeas.

Marco de Auditoría Continua

El inmenso y complejo ecosistema del control de accesos y la gestión integral y electrónica de identidades para edificios y perímetros protegidos se encuentra inmerso en un punto histórico de inflexión tecnológica ineludible y de profundo calado legal, acelerado sistemáticamente por la presión implacable de la exigencia legislativa comunitaria y la entrada en vigor de normativas cada vez más exigentes, específicas y punitivas. Si bien es cierto e innegable desde el prisma de la estricta y pura ingeniería de datos biométricos que estas topologías continúan erigiéndose estadísticamente como la tecnología de identificación y autenticación automatizada individual más precisa, fiable e incorruptible del mercado tecnológico global de defensa y seguridad corporativa contemporánea ; su despliegue comercial o industrial generalizado, imprudente, puramente reactivo ante las demandas superficiales del mercado, o insuficientemente analizado por especialistas jurídicos y técnicos conjuntos, conlleva, de forma paralela y silenciosa, la asunción temeraria de riesgos operativos y contingencias legales y reputacionales que resultan económicamente inasumibles para el consejo de administración de cualquier organización o gran corporación contemporánea en la Unión Europea.

La AEPD, de forma análoga a otras agencias comunitarias de vigilancia e inspección, ha dejado clara, diáfana e inequívocamente documentada su férrea y proactiva voluntad sancionadora constante, estableciendo sólidos precedentes jurídicos con multas millonarias e intervenciones que han golpeado no solo a colosales y mediáticas corporaciones tecnológicas multinacionales que operaban en ecosistemas carentes de escrúpulos, sino también a pequeñas y medianas empresas instaladoras locales, Pymes, colegios y gimnasios, y redes de franquiciados por incurrir en fallos garrafales y estructurales, recurrentes y sistemáticos, en la gestión rigurosa del principio de minimización y de la gestión de la proporcionalidad legal y técnica indispensable requerida en el momento de asegurar, capturar, cifrar y almacenar de forma auditable la arquitectura de salvaguarda de los datos sensibles y personalísimos de las personas amparadas por el Reglamento.

Para tener la garantía absoluta y plena de que un proyecto de inversión en seguridad perimetral electrónica de nueva generación y gran calado de presupuesto, ya sea estratégicamente prescrito y diseñado por grandes ingenierías del sector o instalado técnicamente por profesionales certificados por el fabricante, resista y supere inmaculadamente sin tachas, observaciones o apercibimientos paralizantes el más duro escrutinio, inspección sorpresa o auditoría técnica documental exhaustiva por parte de los inspectores de las autoridades públicas u organismos internacionales competentes, así como para garantizar que proteja de forma real, duradera en el tiempo y de manera verdaderamente efectiva a las organizaciones y corporaciones contra espionaje y robo físico real en lugar de convertirse fatalmente en el principal punto focal del mayor riesgo legal, burocrático, corporativo o cibernético interno, es absolutamente imperativo, irrenunciable e indispensable asimilar y adherirse sin fisuras a la siguiente hoja de ruta y código de buenas prácticas de implementación corporativa continua:

-

Revisión Total, Auditoría Interna de Instalaciones Base y Migración Estructural (Descarte Inmediato del Enfoque Masivo “1:N”): Resulta imperativo revisar pormenorizadamente, punto a punto, todas y cada una de las especificaciones de diseño, componentes perimetrales de proyectos de arquitectura en fase de ejecución actual, integraciones licitadas o concursos públicos y diseños lógicos futuros, para planificar y articular una migración prioritaria y forzosa hacia modernas y estables plataformas lógicas descentralizadas de control algorítmico, operando exclusivamente en modos de pura autenticación y verificación individual o topología estricta de validación uno a uno o autenticación cruzada 1:1, delegando activamente, siempre en la mayor medida de lo técnicamente aplicable dentro de las restricciones del presupuesto perimetral, el pesado almacenamiento masivo de bases de datos de perfiles y de la plantilla biométrica extraída hacia medios de retención físicos externos no interconectables masivamente, fuertemente encriptados desde la fábrica y fehacientemente controlados localmente por la persona, empleado, propietario, socio o usuario autorizado titular del rasgo vital medido y analizado (modelos corporativos de Tarjetas inteligentes y lectores de especificación avanzada y encriptación robusta bajo protocolo de arquitectura Match-on-Card local).

-

Elaboración Continua, Redacción Exhaustiva y Mantenimiento Periódico, Técnico y Documental Integral de la Obligatoria EIPD: Jamás iniciar ningún tipo de obra de instalación invasiva, perforación perimetral para el cableado, despliegue físico final o proceso burocrático o logístico de puesta en marcha activa comercial de configuración de alta en servidor de ningún ecosistema, subsistema local, lector de acceso, portal domótico comercial o nodo informático centralizado vinculado remotamente al proceso de gestión integral de un complejo y encriptado sistema lector y analizador de naturaleza biométrica, sin que de forma estricta, la empresa cliente contratante final, el departamento jurídico de compliance y legal normativo del promotor final (que ostenta con todas las consecuencias jurídicas el papel intransferible de Responsable Legal del Tratamiento de Información amparada) y de la empresa técnica instaladora integradora certificada en las marcas, haya elaborado, debatido legalmente, concluido formal y burocráticamente y, por último, firmado física o digitalmente de forma vinculante por todos los actores representados en junta una Evaluación de Impacto de Protección de Datos robusta, sistemática, científica, rigurosa y técnicamente muy exigente en todos los apartados de control normativo estandarizados. En las conclusiones explícitas de esta evaluación crucial se debe defender de forma técnica o científica inapelable, apoyándose siempre que sea aplicable en informes externos en métricas probadas de fraude, tasas de falso acceso y debilidades físicas sistémicas o de criptografía local de otros sistemas mecánicos de contención convencionales, la absoluta, indispensable, vital y proporcionada necesidad perentoria y estricta de recurrir legalmente a la implantación física en los paramentos o tornos de la instalación del oneroso, invasivo y complejo sistema de captura de biometría tridimensional. Así mismo, el informe y el dictamen técnico o normativo legal del consultor especialista debidamente acreditado debe, ineludiblemente, delimitar obligatoria y nítidamente sobre los planos estructurales, vectoriales y esquemáticos técnicos reales de construcción del complejo logístico del cliente de destino o edificio a proteger la aplicación final única, segregada y rigurosamente exclusiva del costoso sistema biométrico perimetral solo y de forma indivisible a las hiper-restringidas áreas, perímetros o corredores de seguridad del edificio que justifiquen a nivel legal un riesgo estructural o industrial debidamente justificado en las planimetrías o de protección de datos vitales o salvaguarda pública, excluyendo tajantemente del trazado perimetral lector toda biometría de vestíbulos comunes sin valor secreto, áreas compartidas o tornos no críticos de paso masivo diario o habitual.

-

Hibridación Mandatoria e Irrenunciable de Todos los Protocolos (Garantía Fáctica, Procedimental y Registral del Consentimiento Individual, Pleno, No Viciado y Absolutamente Real y Libre de Coacción o Represalia): Eliminar, desterrar de los procedimientos corporativos obligatorios e inutilizar informáticamente bajo advertencia técnica disciplinaria cualquier clase de práctica coercitiva sistémica o inercia departamental, comercial o procedimental previa instaurada internamente en la empresa destinada a coaccionar de facto o imponer de forma técnica sutil, presionar laboralmente, incomodar logísticamente a los usuarios e inducir al reconocimiento algorítmico o análisis físico biométrico (sea de naturaleza táctil dactilar, captura escaneada de parámetros del iris o fotometría o telemetría dinámica de escaneo facial continuado) erigido como la única vía, mecanismo técnico o llave prioritaria indispensable u obstáculo ineludible de entrada automatizada autorizada a las puertas del recinto o perímetro habilitado del centro logístico, fábrica o centro de trabajo en el organigrama operativo comercial habitual o diario; so pena de caer irremediablemente y sin atenuante jurídico válido alguno en la anulación total del régimen contractual del consentimiento previo por considerar las inspecciones comunitarias y del estado que carece de forma objetiva, demostrable e indiscutible del principal, crítico y exigido componente irrenunciable legal derivado inalienable, básico y constitucional regulado por el RGPD respecto a que dicha declaración debe ser manifiestamente un acto afirmativo de carácter libre de presiones asimétricas jerárquicas; e incorporar en su lugar ineludiblemente, por defecto estructurado base y normativo ya intrínsecamente y firmemente enmarcado en el corazón y raíz del diseño nativo estructural original del pliego informático base del presupuesto comercial a aprobar, del anteproyecto visado por las ingenierías locales y del proyecto integrador perimetral de infraestructuras globales un abanico heterogéneo pero coherente de sistemas o tecnologías complementarias de lectura alternativa de muy alto rango, gran encriptación y solvencia garantizada anticloneo que posibiliten e igualen en alta medida razonable la protección estática de la empresa y la ciberseguridad, desplegando dispositivos modernos integradores como pueden ser robustos receptores de alta frecuencia o lectores multicapacidad compatibles dualmente con estrictos chips físicos RFID de alto nivel asimétrico de mercado (familia MIFARE DESFire EV2 encriptados AES) o eficientes redes nativas operativas con rápidos y seguros protocolos remotos de comunicación inalámbrica móvil para terminales cifrados personales integrados (plataformas dinámicas interoperables eficientes como My Digicode o protocolos software como licencias especializadas instalables y descargables AMC25 de entorno ATRIUM online), ofreciendo, asegurando fáctica y operativamente y garantizando legal y de forma trazable en las actas de acceso interno que el usuario individual, el operario temporal o el trabajador en su primer registro o alta en el área de seguridad tenga, sin trabas de tiempo ni penalizaciones disuasorias o económicas encubiertas, la capacidad real de libre decisión paralela de elección técnica personal sobre el nivel de intromisión en su privacidad corporal de identificación que prefiera autorizar o revocar voluntariamente en cualquier instante sin mermar por ello un ápice o disminuir funcionalmente las garantías del protocolo de la seguridad general exigible al entorno del complejo de la entidad, corporación, multinacional o institución y los edificios del ente al que acceden.

-

Cifrado Estructural Intrínseco Complejo Inalienable y Máxima Privacidad Desde El Diseño Informático Periférico: Exigir como requisito absolutamente ineludible y fundamental al integrador de seguridad comercial que actúe en representación legal, y especificar contractualmente la adquisición, dotación, licitación, compra y posterior instalación y conexionado físico, exclusivamente por contrato marco, de robusto hardware comercial europeo o internacional que garantice por las patentes o certificados e impida mediante su configuración industrial básica, que excluya por defecto de arquitectura en sus placas base y prevenga estructuralmente la indebida captura temporal, archivo local duradero en sus cachés y la consiguiente e inasumible y gravosa retención continuada sistemática de cachés de datos relacionales puros vitales y vectores digitales sin procesar biométricos pormenorizados en las unidades lectoras y microprocesadores electrónicos internos o de almacenamiento que habitan a la intemperie en los vulnerables periféricos o en el chasis expuestos físicamente fuera de las fronteras seguras interiores de los edificios de alta seguridad ante vandalismos lógicos (topologías Zero-Storage puras en cabezal) y, de forma sinérgica, conectarlo, procesarlo y obligar a emplear y enrutar informáticamente en exclusividad a través de la red Ethernet TCP/IP a la central únicamente controladores centrales modulares con procesadores nativos de conectividad cifrada IP pura de muy altas especificaciones lógicas y avanzadas arquitecturas comerciales testadas de mercado que ofrezcan blindaje, acrediten de forma documentada o testeen empíricamente y certifiquen industrialmente altos protocolos matemáticos de autenticación remota asimétrica y robusta encriptación de código bidireccional continua cifrada paramétrica mediante túneles seguros homologables de grado de defensa de seguridad militar operativa perimetral o de exigencia estructural o grado bancario exigible en bases de datos financieras complejas e irrompibles actuales (estándares asimétricos validados AES-128 e idealmente en infraestructuras singulares superiores o militares como instalaciones gubernamentales y defensa se exige los protocolos simétricos inviolables criptográficamente validados AES-256) aplicado desde y aplicable punto a punto y extremo a extremo del cableado (End-to-End Encryption Technology), cifrando sin pérdida de latencia de paso todos los bits incesantemente transmitidos de forma oscura y opaca desde la unidad lectora periférica óptica superficial que escanea físicamente la identidad y rasgo físico del titular frente a la intemperie exterior hasta las mismísimas bases de relés de activación mecánicos blindados de forma impenetrable del software central servidor hospedado alojado sin fisuras tras los firewalls en la sala del departamento y corazón seguro técnico protegido del propio cliente.

-

Alineación Absoluta y Categórica con las Directivas Centrales del Nuevo y Pionero Reglamento Normativo Obligatorio General y Excepciones Pautadas Clave del Control Específico de Sistemas IA (AI Act): Proceder inexcusablemente y sin dilación, antes de planificar un despliegue masivo en clientes de cualquier envergadura operativa comercial, a realizar una diligencia y selección muy rigurosa de empresas internacionales o proveedores mayoristas tecnológicos locales en base a homologaciones e historial o certificados vigentes, y requerir con pliego técnico a los fabricantes globales de las marcas de tecnología a suministrar, que posean una firme reputación acreditada de solvencia, y tengan operativamente ya activada la estructura comercial de desarrollo local, la enorme capacidad y, lo que es aún más trascendente a nivel legal, el compromiso o deber jurídico por escrito oficial y contractual de los distribuidores principales obligados de documentar al detalle profundo para futuras evaluaciones en un libro técnico normativo aplicable al modelo concreto o peritaje técnico de software o algoritmos lógicos empleados y clasificar exhaustiva, pública y de manera transparente, inobjetable e irrebatible ante agencias certificadoras autorizadas cómo operan los esquemas básicos y complejos de funcionamiento y entrenamiento base de todos y cada uno de los sistemas y procesos matemáticos de sus algoritmos de verificación física con IA incorporada nativamente dentro de la memoria, actuando así comercial e industrialmente para posibilitar al usuario, instalador o cliente, de este modo poder acogerse indubitadamente a la crucial, imprescindible y salvadora excepción legal explícita europea transitoria sobre la rigurosísima directriz paralizadora limitante general que enlista las múltiples onerosas, pesadas, restrictivas, económicamente asfixiantes o complejas burocráticamente de auditar como actividades prohibidas preventivamente por alto riesgo o encasillamiento inaceptable clasificatorio en listas obligatorias de riesgo o prácticas tecnológicas de clasificación estricta de altísimo riesgo que impone la normativa según el marco legal del reciente y restrictivo Reglamento o AI Act a los ecosistemas o algoritmos opacos. Todo esto, siempre y cuando se demuestre con peritaje, asegurando, justificando funcionalmente o certificando tecnológicamente ante inspectores si fuere requerido o ante el organismo judicial revisor correspondiente, con pruebas algorítmicas incontrovertibles derivadas de su configuración básica y esquemas de software o microcódigo o firmware embebido interno base inalterable y bloqueado de modificación, que el único, exclusivo, específico, particular, innegable y demostrable o final, puro, preestablecido de fábrica, inmutable, no parametrizable e inalterable en toda su vida operativa y propósito o finalidad técnica exclusiva central y fin fundamental lógico y estructuralmente inamovible programado en el sistema biométrico en funcionamiento o terminal de escaneo en pared, excluyendo en el equipo cualquier otro cálculo algorítmico, clasificación, o derivación del entorno que pueda invadir derechos fundamentales subyacentes sin control alguno, o categorizaciones ilegítimas, es el único objetivo inquebrantable de ser meramente utilizado un terminal físico autónomo de reconocimiento o proceso analítico limitado lógicamente en su capacidad matemática o proceso puro para propósitos exclusivos del acceso autorizado validado a un mecanismo mecánico limitador o control físico final de apertura a la zona concreta autorizada de acceso físico presencial, y entrada mecánica bloqueable exclusiva y restringida a las instalaciones y perímetro seguro o la habilitación lícita temporal de paso local in situ validado mecánicamente de las barreras limitadoras automatizadas y perímetros cerrados que protegen los bienes y activos de las personas de la organización que promueve el recinto.

En suma definitiva y como consideración final arquitectónica, en el marco tecnológico moderno general global europeo actual y los esquemas empresariales contemporáneos y de ciberseguridad industrial avanzada moderna actual, y dada la rigurosidad actual del aparato legal del RGPD, el tan demandado, analizado y complejo cumplimiento normativo del RGPD ha dejado ineludible y definitivamente, hace tiempo, atrás en los ecosistemas de diseño e infraestructura IT, de ser concebido como un escollo o barrera documental meramente burocrática posterior o check-list administrativo post-instalación de las infraestructuras a eludir, sortear o rellenar de compromiso corporativo generalista ex-post sin fundamento para erigirse hoy de forma indiscutible en la piedra filosofal central incrustada profundamente en la médula técnica pre-operacional inicial o estándar unívoco y sello irrefutable indisociable de total e innegociable inmensa alta calidad, control, trazabilidad, solvencia, garantía jurídica integral plena de una instalación moderna puntera electrónica e integral técnica perimetral operativa, enmarcando o delineando los índices máximos deseables obligados medibles demostrables y la única forma auditable fiable contrastada empíricamente real actual técnica operativa pura y de robustez sistémica infalible final que ostenta, presenta y define realmente en la actualidad hoy el nivel cualitativo de blindaje o grado real de la fiabilidad certificable tecnológica demostrable garantizada del ecosistema funcional de la capa protectora global integral del control base general, informático generalizado base principal estructurado o periférico tecnológico integrado modular global puro final blindado físico tecnológico o lógico avanzado e interconectado funcional general estructurado complejo instalado local operativo de red global y el núcleo general robusto de un moderno completo e interconectado o centralizado o aislado puro cerrado general o final integrado en el sistema informático en nube corporativo o de software perimetral interno cerrado seguro puro principal general de un sistema total funcional base del conjunto de control e infraestructuras avanzadas general unificado base o núcleo blindado global complejo o nodo completo principal de control unificado general de seguridad central o el acceso estructurado de perímetro inteligente electrónico principal avanzado moderno completo blindado corporativo complejo global instalado del usuario tecnológico. Solo mediante y únicamente a través o propiciado y basado en la orquestada implementación de medidas, integración holística fluida indisoluble integral profunda continua estructurada en base tecnológica del software profundo paralelo y conjunta de su hardware físico puro perimetral o central avanzado de sensores certificados criptográficamente altamente seguro por ingeniería en las comunicaciones, o en terminales base estructurados, procesadores lógicos sólidos certificados inviolables y las memorias con algoritmos seguros inamovibles matemáticamente testeados blindados, altamente probados, estables robustos descentralizados con componentes base puros estructurales locales aislados autónomos, o procesadores puramente distribuidos con verificación pura de clave segura in situ verificados o evaluables e irrevocablemente validados y protegidos de código y una exégesis profundamente quirúrgica impecable interpretativa exhaustiva sistemática pericial forense técnica perimetral forense continua meticulosa minuciosa en constante permanente evolución atenta atenta actualización preventiva precisa del marco europeo supranacional inmenso estricto del RGPD restrictivo regulador, se logrará consolidar integralmente un parque blindado eficaz eficiente escalable o conjunto infraestructuras perimetrales blindadas resilientes globales o esquemas puros unificados perimetrales.